목차

선행조건: 회원가입(아래 포스팅 참조)

[AWS] AWS 회원가입(feat. Amazon Web Service)

목차 AWS 사이트 접속 😄 이메일 계정 생성 🤗 루트 사용자 이메일 주소, 계정이름 입력 후 이메일 주소 확인 선택 시 메일로 인증번호 발송됨 다음 화면 이동 후 사용자 암호 입력(유효성 체크)

yaga.tistory.com

IAM 서비스 이동 😎

루트 사용자에 대해 MFA 추가(IAM 계정이 아닌 루트 사용자)

Authenticator app선택 후 다음(선택사항이지만 여기선 앱을 사용)

Google Authenticator, Duo Mobile, Authy 등 사용 가능

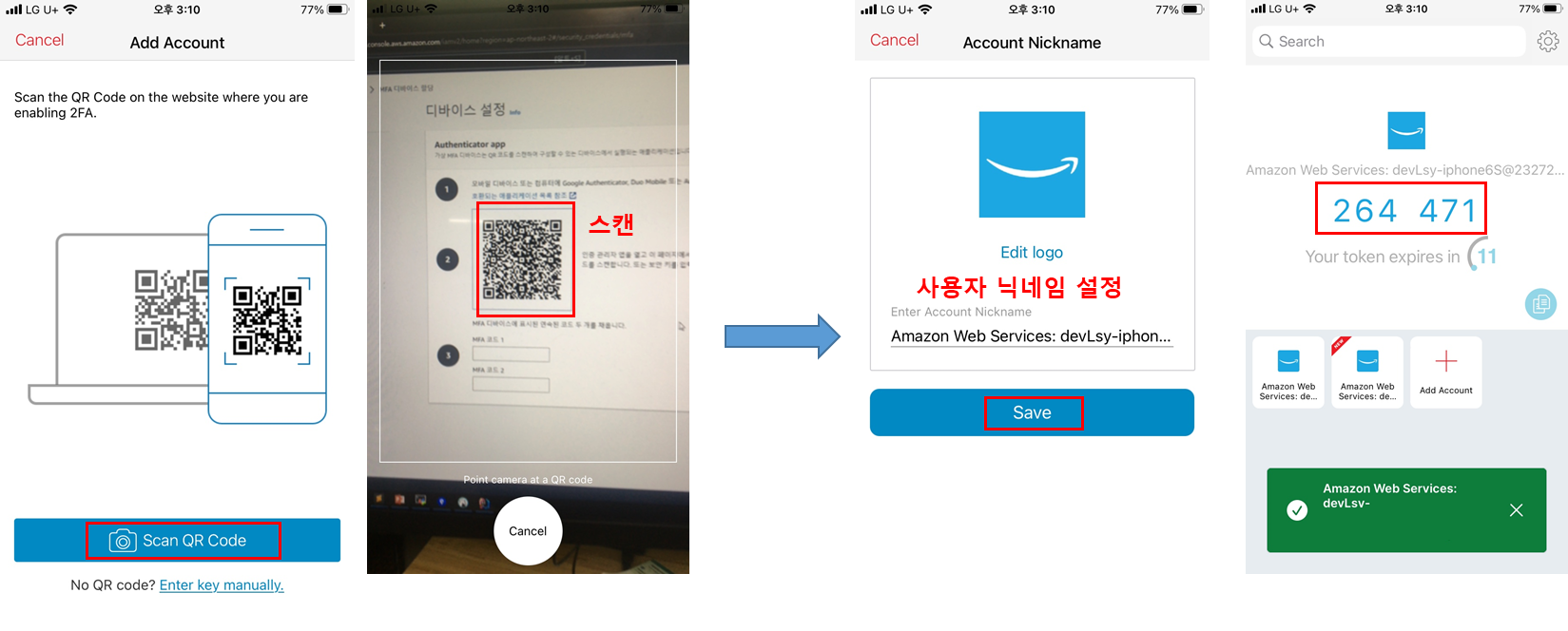

TOTP 앱 중 하나 설치 후 QR코드 스캔(여기선 Authy 사용)

앱 실행 후 Add Account 후 PC화면의 QR코드 스캔 시 앱에 닉네임 설정되고 저장하면 OTP가 표시됨

차례대로 표시된 OTP를 입력 후 MFA 추가 선택

OTP가 틀리지 않았으면 아래처럼 MFA 디바이스 할당되었다고 표시됨

로그아웃 후 다시 로그인 시 OTP 활성화됨

TOTP앱에서 생성된 OTP 입력 후 제출 눌러서 로그인

AWS 권장 사항은 IAM 서비스를 이용해 정책별 권한을 부여 한 그룹/사용자를 생성 후 해당 사용자로 접속하는 걸 권장하고 있다.

권장사항대로 root계정으로는 인스턴스 생성하면 안되며 root계정은 웬만하면 접속하지 말라고 한다.

root계정은 AWS의 모든 서비스에 접근할 수 있으므로 탈취 당하면 답이 없다.

만일 해커가 내 AWS root계정으로 코인 채굴이라도 하면 어마어마한 금액이 과금될 수도..😭

그래서 업무 별 전용 사용자를 만든 후 권한 부여 후 작업해야 한다.

그리고 결제정보도 자주 확인해 봐야 한다.

개인 스터디 기록을 메모하는 공간이라 틀린점이 있을 수 있습니다.

틀린 점 있을 경우 댓글 부탁드립니다.

'IT > DevOps' 카테고리의 다른 글

| [Docker] Docker image pull/remove(feat. Docker Hub) (55) | 2023.10.25 |

|---|---|

| [AWS] AWS IAM 사용자로 인스턴스 생성/ssh 접속 (44) | 2023.08.21 |

| [AWS] AWS IAM 사용자/그룹 생성(feat. root계정) (41) | 2023.08.20 |

| [AWS] AWS 계정 별칭 사용법 (39) | 2023.08.20 |

| [AWS] AWS 회원가입(feat. Amazon Web Service) (42) | 2023.08.19 |

댓글